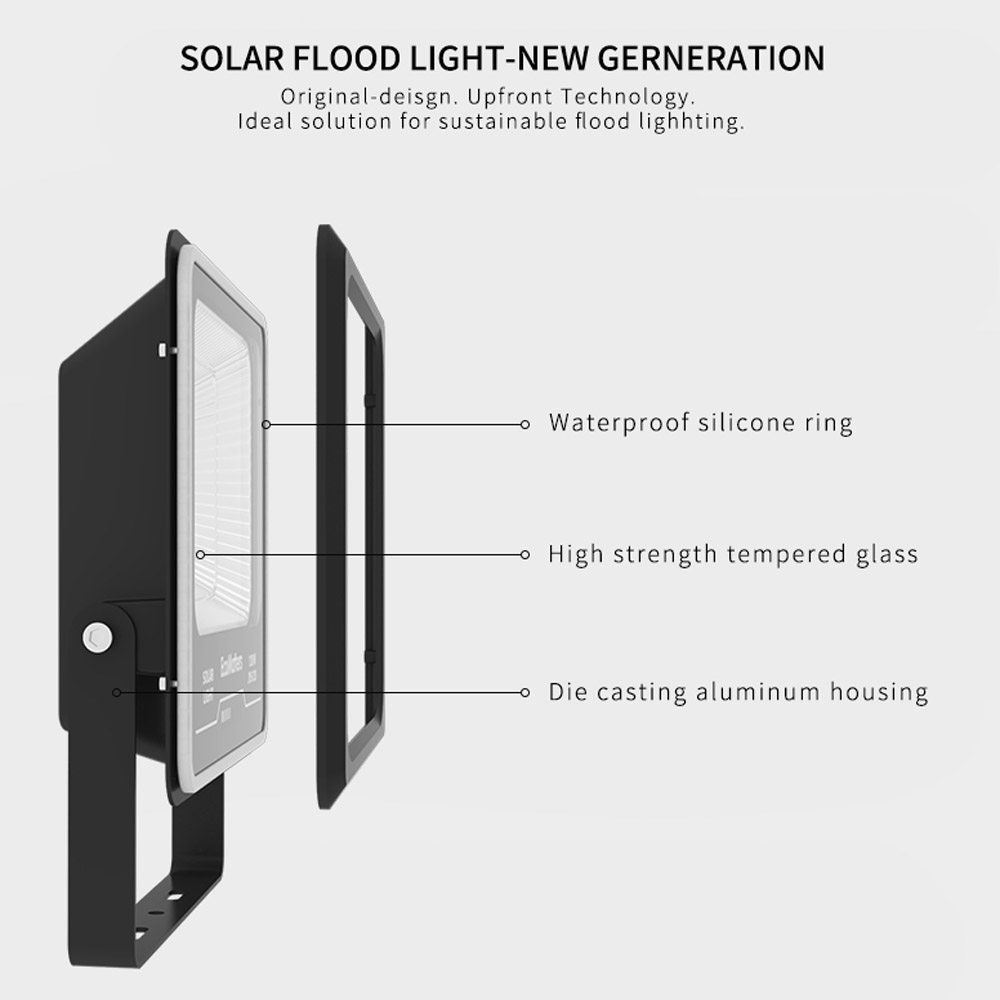

Eclairage de Jardin Intelligent 30W; 60W; 200W; 300w Led Flood Light Ip65 Waterproof With Solar Panel -

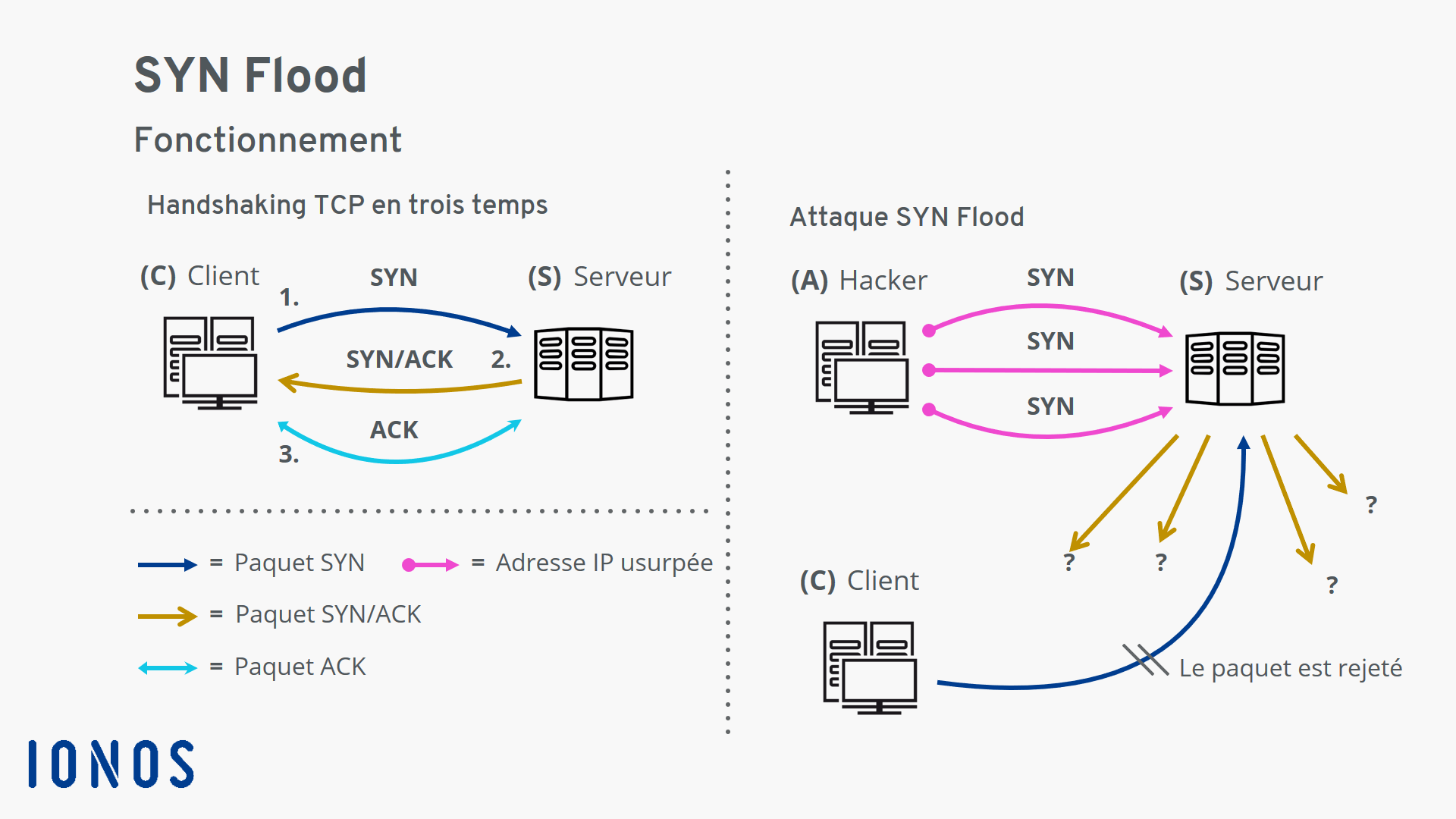

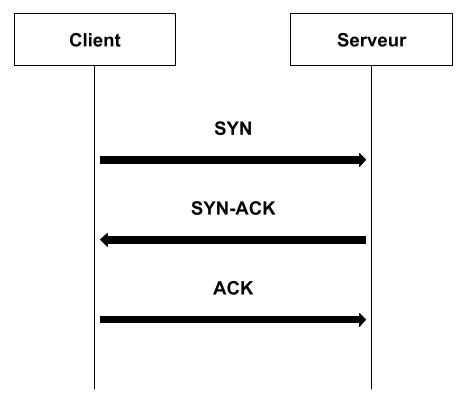

Module : Technologies des serveurs réseaux : Les technologies de sécurité Présenter par : Mounir GRARI. - ppt video online télécharger

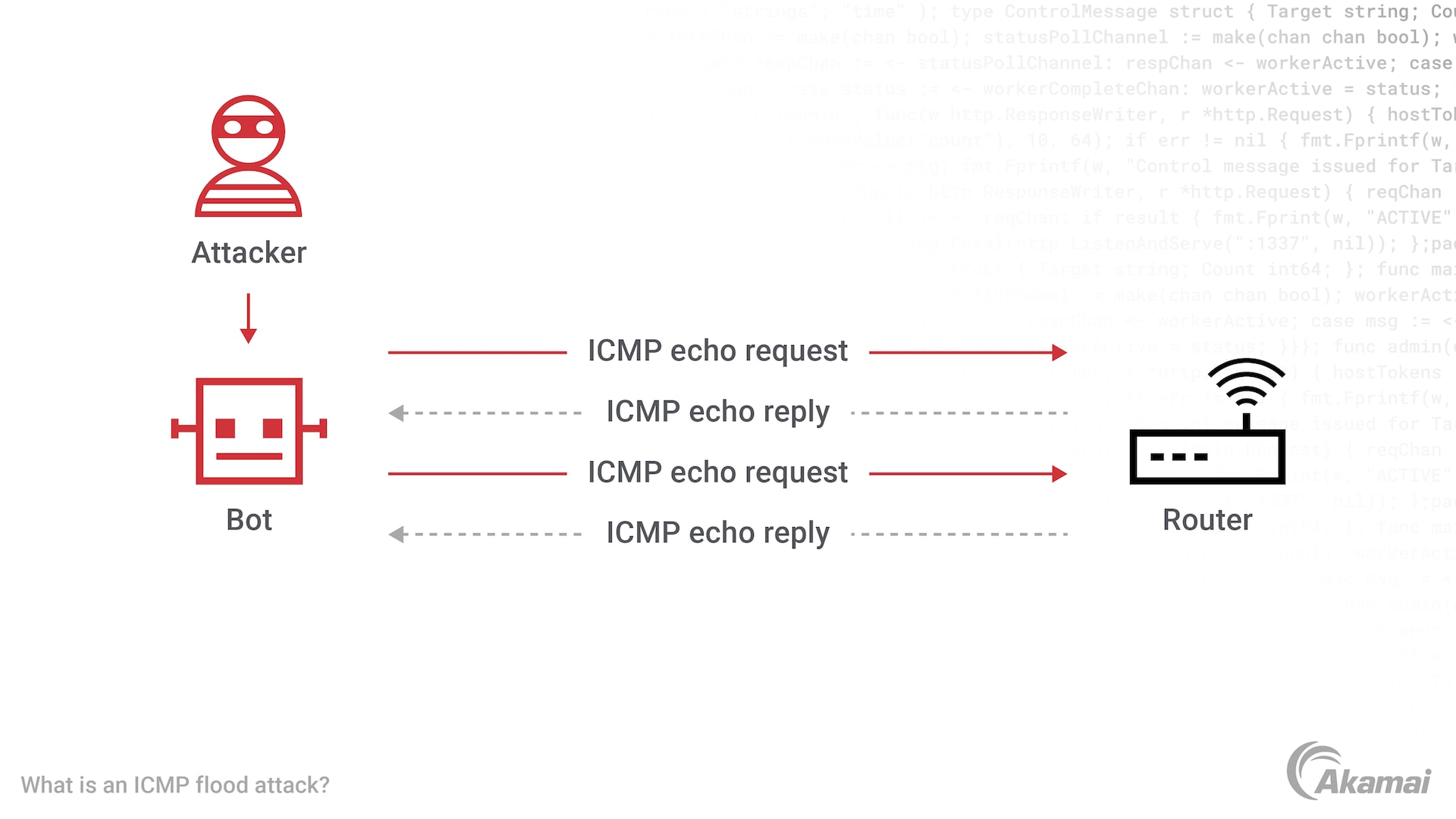

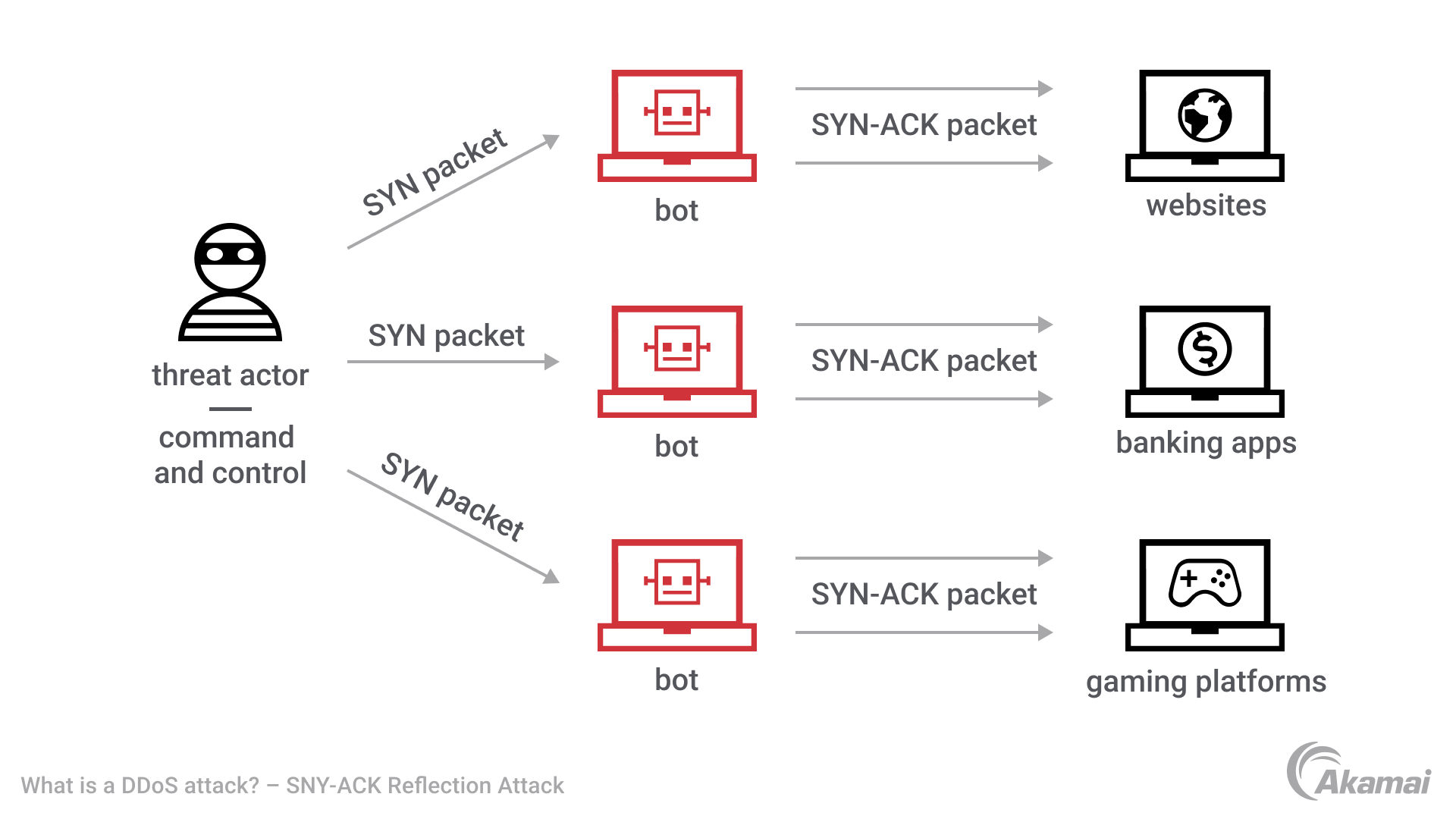

NABIL-ELKARAMI-Projet Fin D'etude DDOS Attack | PDF | Attaque par déni de service | Standards Internet

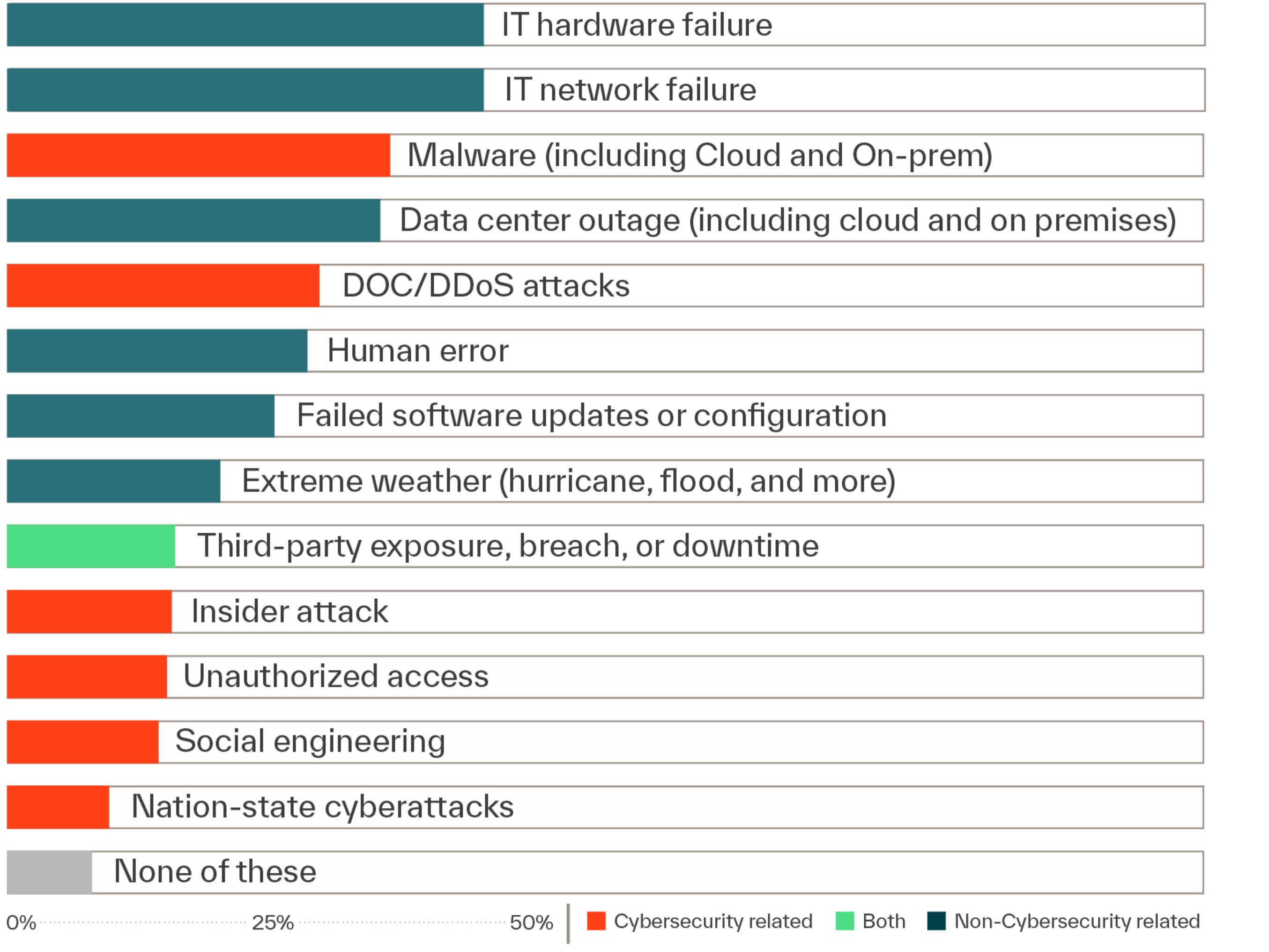

Résultats de l'enquête : Ce que les décideurs informatiques disent de l'état des risques informatiques

Sec301 - P01 - Securite Et Informatique-Kombate Yendoube | PDF | Attaque par déni de service | Sécurité des systèmes d'information